Анализа на настани на Cisco со помош на надворешни алатки

Информации за производот

Производот им овозможува на корисниците да се интегрираат со Cisco SecureX и да пристапат до него користејќи ја функцијата лента во FMC web интерфејс.

Спецификации

- Интеграција: Cisco SecureX

- Интерфејс: FMC web интерфејс

- Карактеристика на лента: Дното на секоја страница

Упатство за употреба на производот

Пристап до SecureX користејќи ја лентата

За да пристапите до SecureX користејќи ја функцијата лента, следете ги овие чекори:

- Во FMC, кликнете на лентата на дното на која било страница на FMC.

- Кликнете на „Земи SecureX“.

- Најавете се на SecureX.

- Кликнете на врската за да одобрите пристап.

- Кликнете на лентата за да се прошири и да ја користите.

Анализа на настани со помош на надворешни алатки

За да извршите анализа на настани користејќи надворешни алатки, следете ги овие чекори:

- Во FMC, кликнете на лентата на дното на која било страница на FMC.

- Кликнете на „Земи SecureX“.

- Најавете се на SecureX.

- Кликнете на врската за да одобрите пристап.

- Кликнете на лентата за да се прошири и да ја користите.

Анализа на настани со Cisco SecureX одговор на заканите

Cisco SecureX Threat Response (порано познат како Cisco Threat Response) им овозможува на корисниците брзо откривање, истражување и одговор на заканите. За да извршите анализа на настани со Cisco SecureX Threat Response, следете ги овие чекори:

- Во FMC, кликнете на лентата на дното на која било страница на FMC.

- Кликнете на „Земи SecureX“.

- Најавете се на SecureX.

- Кликнете на врската за да одобрите пристап.

- Кликнете на лентата за да се прошири и да ја користите.

View Податоци за настанот во Cisco SecureX одговор на заканите

На view Следете податоци за настани во Cisco SecureX Threat Response

овие чекори:

- Најавете се на Cisco SecureX Threat Response како што е побарано.

Испитување на настани со користење Web-Засновани ресурси

Да се истражат настаните користејќи web-засновани на ресурси, следете ги овие чекори:

- Најавете се на Cisco SecureX Threat Response како што е побарано.

- Користете ја контекстуалната функција за вкрстено лансирање за да најдете повеќе информации за потенцијалните закани во web-базирани ресурси надвор од Центарот за управување со огнена моќ.

- Кликнете директно од настан во настанот viewer или контролна табла во Центарот за управување со огнена моќ до релевантните информации во надворешниот ресурс.

За управување со контекстуални ресурси за вкрстено лансирање

За управување со надворешни web-засновани на ресурси, следете ги овие чекори:

- Одете во Анализа > Напредно > Контекстуално вкрстено лансирање.

- Управувајте со однапред дефинираните ресурси и ресурсите од трети страни понудени од Cisco.

- По потреба можете да ги оневозможите, бришете или преименувате ресурсите.

Најчесто поставувани прашања

- П: Што е SecureX?

О: SecureX е платформа за интеграција во Cisco Cloud која им овозможува на корисниците да анализираат инциденти користејќи податоци собрани од повеќе производи, вклучително и Firepower. - П: Како можам да пристапам до SecureX користејќи ја функцијата лента?

О: За да пристапите до SecureX користејќи ја функцијата лента, кликнете на лентата на дното на која било страница FMC и следете ги дадените чекори. - П: Може ли view Податоци за настани во Cisco SecureX одговор на заканите?

О: Да, можеш view податоци за настани во Cisco SecureX Threat Response со најавување како што е побарано. - П: Како можам да истражувам настани користејќи web-базирани ресурси?

О: Да се истражат настаните користејќи web-базирани ресурси, најавете се на Cisco SecureX Threat Response и користете ја контекстуалната функција за вкрстено лансирање за да најдете релевантни информации.

Интегрирајте се со Cisco SecureX

View и работете со податоци од сите ваши производи за безбедност на Cisco и повеќе преку едно стакло, порталот облак SecureX. Користете ги алатките достапни преку SecureX за да ги збогатите вашите лов и истраги за закани. SecureX, исто така, може да обезбеди корисни информации за апаратот и уредот, како на пример дали секој работи со оптимална верзија на софтверот.

- За повеќе информации за SecureX, видете http://www.cisco.com/c/en/us/products/security/securex.html.

- За да го интегрирате Firepower со SecureX, видете го Водичот за интеграција Firepower и SecureX на https://cisco.com/go/firepower-securex-documentation.

Пристапете до SecureX користејќи ја лентата

Лентата се појавува на дното на секоја страница во FMC web интерфејс. Можете да ја користите лентата за брзо свртување кон други безбедносни производи на Cisco и да работите со податоци за закани од повеќе извори.

Пред да започнете

- Ако не ја гледате лентата SecureX на дното на FMC web интерфејс страници, не ја користете оваа постапка. Наместо тоа, видете го Водичот за интеграција на Firepower и SecureX на https://cisco.com/go/firepower-securex-documentation.

- Ако веќе немате сметка на SecureX, набавете ја од вашиот оддел за ИТ.

Постапка

- Чекор 1 Во FMC, кликнете на лентата на дното на која било страница на FMC.

- Чекор 2 Кликнете Get SecureX.

- Чекор 3 Пријавете се на SecureX.

- Чекор 4 Кликнете на врската за да одобрите пристап.

- Чекор 5 Кликнете на лентата за да ја проширите и употребите.

Што да се прави следно

За информации за карактеристиките на лентата и како да ги користите, видете ја онлајн помошта во SecureX.

Анализа на настани со одговор на закана од Cisco SecureX

Cisco SecureX одговорот за закана порано беше познат како Cisco Threat Response (CTR.) Брзо открива, истражува и одговара на закани користејќи Cisco SecureX одговор за закана, платформата за интеграција во Cisco Cloud која ви овозможува да анализирате инциденти користејќи податоци собрани од повеќе производи, вклучително и Огнена моќ.

- За општи информации за одговорот на заканата Cisco SecureX, видете: https://www.cisco.com/c/en/us/products/security/threat-response.html.

- За детални инструкции за интегрирање на Firepower со одговорот на заканата Cisco SecureX, видете:

- Водич за интеграција на одговор на закани Firepower и Cisco SecureX на https://cisco.com/go/firepower-ctr-integration-docs.

View Податоци за настан во Cisco SecureX одговор за закана

Пред да започнете

- Поставете ја интеграцијата како што е опишано во Водичот за интеграција за одговор на заканите Firepower и Cisco SecureX на https://www.cisco.com/c/en/us/support/security/defense-center/products-installation-and-configuration-guides-list.html.

- Review онлајн помошта во Cisco SecureX одговорот на заканите за да научите како да пронајдете, истражувате и да преземете акција за заканите.

- Ќе ви требаат вашите ингеренции за да пристапите до одговорот на заканата на Cisco SecureX.

Постапка

Чекор 1

Во Firepower Management Center, направете едно од следново:

- За да се свртите кон одговорот на заканата Cisco SecureX од одреден настан:

- Одете до страница во менито Анализа > Упади што наведува поддржан настан.

- Кликнете со десното копче на изворната или одредишната IP адреса и изберете View во SecureX.

- На view информации за настанот генерално:

- Одете до System > Integrations > Cloud Services.

- Кликнете на врската до view настани во Cisco SecureX одговор за закана.

Чекор 2

Пријавете се во одговорот за закана на Cisco SecureX како што е побарано.

Испитување на настани со користење Web-Засновани ресурси

Користете ја контекстуалната функција за вкрстено лансирање за брзо да најдете повеќе информации за потенцијалните закани во web-базирани ресурси надвор од Центарот за управување со огнена моќ. За прampле, можеш:

- Побарајте сомнителна изворна IP адреса во Cisco или услуга хостирана во облак од трета страна која објавува информации за познати и сомнителни закани, или

- Побарајте минати случаи на одредена закана во историските дневници на вашата организација, ако вашата организација ги складира тие податоци во апликација за безбедносни информации и управување со настани (SIEM).

- Барајте информации за одредено file, вклучувајќи file информации за траекторијата, ако вашата организација има распоредено Cisco AMP за крајни точки.

Кога истражувате некој настан, можете да кликнете директно од некој настан во настанот viewer или контролна табла во Центарот за управување со огнена моќ до релевантните информации во надворешниот ресурс. Ова ви овозможува брзо да соберете контекст околу одреден настан врз основа на неговите IP адреси, порти, протокол, домен и/или хаш SHA 256. За прampле, да претпоставиме дека го гледате графичкиот елемент на контролната табла Top Attackers и сакате да дознаете повеќе информации за една од наведените изворни IP адреси. Сакате да видите какви информации објавува Talos за оваа IP адреса, па затоа го избирате ресурсот „Talos IP“. Талос web страницата се отвора на страница со информации за оваа специфична IP адреса. Можете да изберете од збир на претходно дефинирани врски до најчесто користените Cisco и разузнавачки служби за закани од трети страни и да додадете сопствени врски до други web-услуги базирани и на SIEM или други производи кои имаат а web интерфејс. Имајте предвид дека некои ресурси може да бараат сметка или купување производ.

За управување со контекстуални ресурси за вкрстено лансирање

- Управувајте со надворешниот web-базирани ресурси користејќи ја страницата Анализа > Напредно > Контекстуално вкрстено лансирање.

Исклучок:

Управувајте со врски со вкрстено лансирање до уред за безбедна мрежна аналитика, следејќи ја постапката во Конфигурирај врски со вкрстено лансирање за безбедна мрежна аналитика.

- Однапред дефинираните ресурси понудени од Cisco се означени со логото на Cisco. Останатите врски се ресурси од трета страна.

- Можете да ги оневозможите или избришете сите ресурси што не ви се потребни, или можете да ги преименувате, на прample со префиксирање на име со мала буква „z“, така што ресурсот се сортира до дното на листата. Оневозможувањето на ресурс за вкрстено стартување го оневозможува за сите корисници. Не можете да ги вратите избришаните ресурси, но можете повторно да ги креирате.

- За да додадете ресурс, видете Додај контекстуални ресурси за вкрстено лансирање.

Барања за приспособени контекстуални ресурси за вкрстено лансирање

Кога додавате сопствени контекстуални ресурси за вкрстено лансирање:

- Ресурсите мора да бидат достапни преку web прелистувач.

- Поддржани се само протоколите http и https.

- Поддржани се само GET барања; Барањата за POST не се.

- Кодирање на променливи во URLs не е поддржан. Додека IPv6 адресите може да бараат да се кодираат раздвојувачи на две точки, повеќето услуги не бараат ова кодирање.

- Може да се конфигурираат до 100 ресурси, вклучувајќи ги и претходно дефинираните ресурси.

- Мора да бидете администратор или корисник на безбедносен аналитичар за да креирате вкрстено лансирање, но можете да бидете и безбедносен аналитичар само за читање за да ги користите.

Додадете контекстуални ресурси за вкрстено лансирање

- Можете да додадете контекстуални ресурси за вкрстено лансирање како што се разузнавачките служби за закани и алатките за управување со безбедносни информации и настани (SIEM).

- Во распоредувањата на повеќе домени, можете да гледате и користите ресурси во родителските домени, но можете да креирате и уредувате ресурси само во тековниот домен. Вкупниот број на ресурси во сите домени е ограничен на 100.

Пред да започнете

- Ако додавате линкови до уред за безбедна мрежна аналитика, проверете дали врските што ги сакате веќе постојат; повеќето врски автоматски се креираат за вас кога ќе ги конфигурирате Cisco Security Analytics и Logging (On Premises).

- Видете Барања за приспособени контекстуални ресурси за вкрстено лансирање.

- Доколку е потребно за ресурсот со кој ќе се поврзете, креирате или добивате сметка и ингеренциите потребни за пристап. Изборно, доделете и дистрибуирајте акредитиви за секој корисник на кој му треба пристап.

- Одредете ја синтаксата на врската за барање за ресурсот до кој ќе се поврзете:

- Пристапете до ресурсот преку прелистувачот и, користејќи ја документацијата за тој ресурс по потреба, формулирајте ја врската за барање потребна за пребарување на одреденаampод типот на информации што сакате да ги најде врската за барање, како што е IP адресата.

- Извршете го барањето, а потоа копирајте го добиеното URL од лентата за локација на прелистувачот.

- За прampле, можеби го имате прашањето URL https://www.talosintelligence.com/reputation_center/lookup?search=10.10.10.10.

Постапка

- Чекор 1

Изберете Анализа > Напредно > Контекстуално вкрстено лансирање. - Чекор 2 Кликнете Ново вкрстено лансирање.

Во формата што се појавува, сите полиња означени со ѕвездичка бараат вредност. - Чекор 3 Внесете уникатно име на ресурс.

- Чекор 4 Залепете ја работата URL низа од вашиот ресурс во URL Поле за шаблон.

- Чекор 5 Заменете ги конкретните податоци (како што е IP адресата) во низата за пребарување со соодветна променлива: Поставете го курсорот, а потоа кликнете на променлива (на пр.ample, ip) еднаш за да се вметне променливата.

- Во ексample од делот „Пред да започнете“ погоре, добиеното URL може да биде https://www.talosintelligence.com/reputation_center/lookup?search={ip}.

- Кога се користи контекстуалната врска за вкрстено лансирање, променливата {ip} во URL ќе биде заменета со IP адресата на која корисникот ќе кликнете со десното копче во случајот viewили контролната табла.

- За опис на секоја променлива, поставете леб над променливата.

- Можете да креирате повеќе контекстуални врски за вкрстено лансирање за една алатка или услуга, користејќи различни променливи за секоја.

- Чекор 6 Кликнете Тест со прampподатоци (

) за да ја тестирате вашата врска со ексampле податоци.

) за да ја тестирате вашата врска со ексampле податоци. - Чекор 7 Поправете ги сите проблеми.

- Чекор 8 Кликнете Зачувај.

Истражете ги настаните користејќи контекстуално вкрстено лансирање

Пред да започнете

Ако ресурсот до кој ќе пристапите бара ингеренции, проверете дали ги имате тие ингеренции.

Постапка

- Чекор 1 Одете на една од следните страници во Центарот за управување со огнена моќ што прикажува настани:

- Контролна табла (завршеноview > Контролни табли) или

- Настан viewer страница (која било опција од менито под менито Анализа што вклучува табела со настани.)

- Чекор 2 Десен-клик на настанот од интерес и изберете го контекстуалниот ресурс за вкрстено лансирање што ќе го користите.

- Доколку е потребно, скролувајте надолу во контекстното мени за да ги видите сите достапни опции.

- Типот на податоци на кој кликнете со десното копче ги одредува опциите што ги гледате; за прampтака, ако кликнете со десното копче на IP адресата, ќе видите само контекстуални опции за вкрстено лансирање кои се релевантни за IP адресите.

- Така, на прampза да добиете разузнавање за закана од Cisco Talos за изворна IP адреса во графичката контрола на контролната табла Top Attackers, изберете Talos SrcIP или Talos IP.

- Ако ресурсот вклучува повеќе променливи, опцијата за избор на тој ресурс е достапна само за настани кои имаат единствена можна вредност за секоја вклучена променлива.

- Контекстуалниот ресурс за вкрстено стартување се отвора во посебен прозорец на прелистувачот.

- Може да потрае некое време за да се обработи барањето, во зависност од количината на податоци што треба да се побараат, брзината и побарувачката на ресурсот итн.

- Чекор 3 Пријавете се на ресурсот доколку е потребно.

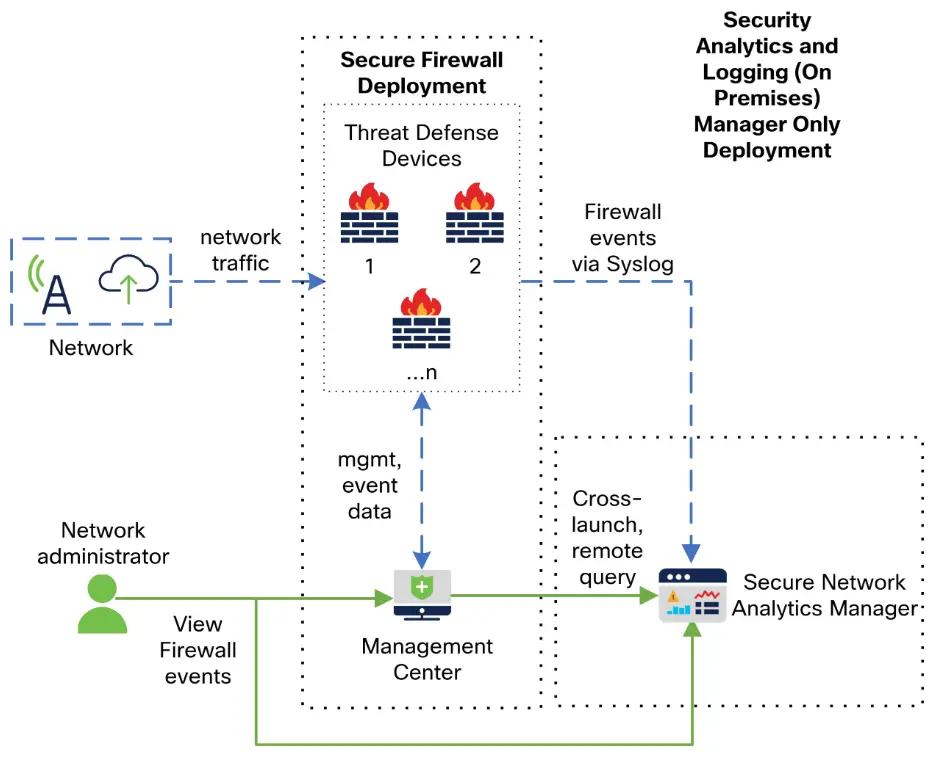

Конфигурирајте врски за вкрстено лансирање за безбедна мрежна аналитика

- Може да вклучите вкрстено од податоци за настани во Firepower до поврзани податоци во вашиот уред за безбедна мрежна анализатор.

- За повеќе информации за производот „Secure Network Analytics“, видете https://www.cisco.com/c/en/us/products/security/security-analytics-logging/index.html.

- За општи информации за контекстуално вкрстено лансирање, видете Истражете ги настаните користејќи контекстуално вкрстено лансирање.

- Користете ја оваа постапка за брзо конфигурирање на збир на врски со вкрстено стартување до вашиот уред за безбедна мрежна анализатор.

Забелешка

- Ако треба да направите промени на овие врски подоцна, вратете се на оваа постапка; не можете да правите промени директно на контекстуалната страница со список со вкрстено стартување.

- Можете рачно да креирате дополнителни врски за вкрстено стартување во вашиот уред за безбедна мрежна аналитика користејќи ја процедурата во Додај контекстуални ресурси за вкрстено лансирање, но тие врски би биле независни од автоматски креираните ресурси и затоа ќе треба рачно да се управуваат (избришани, ажурирани, итн.)

Пред да започнете

- Мора да имате распореден и активиран уред за безбедна мрежна аналитика.

- Ако сакате да испратите податоци за Firepower до вашиот уред за безбедна мрежна аналитика со користење на Cisco Security Analytics и логирање (во простории), видете Далечинско складирање податоци на уред за безбедна мрежна анализатор.

Постапка

- Чекор 1 Изберете Систем > Пријавување > Безбедносна аналитика и логирање.

- Чекор 2 Овозможете ја функцијата.

- Чекор 3 Внесете го името на домаќинот или IP адресата и портата на вашиот уред за безбедна мрежна анализатор. Стандардната порта е 443.

- Чекор 4 Кликнете Зачувај.

- Чекор 5 Потврдете ги вашите нови врски со вкрстено лансирање: изберете Анализа > Напредно > Контекстуално вкрстено лансирање. Ако треба да направите промени, вратете се на оваа постапка; не можете да правите промени директно на контекстуалната страница со список со вкрстено стартување.

Што да се прави следно

- За вкрстено стартување од настан во настан за аналитика на безбедна мрежа viewЕ, ќе ви требаат вашите ингеренции за аналитика за безбедна мрежа.

- За да го преминете лансирањето од настан во настанот FMC viewили контролната табла, кликнете со десното копче на ќелијата од табелата на релевантен настан и изберете ја соодветната опција.

- Може да потрае некое време за да се обработи барањето, во зависност од количината на податоци што треба да се побараат, брзината и побарувачката на Конзолата за управување со Stealthwatch итн.

За испраќање пораки во Syslog за безбедносни настани

- Можете да испраќате податоци поврзани со поврзување, безбедносно разузнавање, упад и file и настани со малициозен софтвер преку syslog до алатка за безбедносни информации и управување со настани (SIEM) или друго решение за складирање и управување со надворешни настани.

- Овие настани понекогаш се нарекуваат и настани Snort®.

За конфигурирање на системот за испраќање податоци за безбедносни настани до Syslog

За да го конфигурирате системот да испраќа системски дневници за безбедносни настани, ќе треба да го знаете следново:

- Најдобри практики за конфигурирање на пораки за евиденција на безбедносни настани

- Конфигурациски локации за системски дневници за безбедносни настани

- Поставки на платформата FTD што се однесуваат на пораките за системски дневник за безбедносни настани

- Ако направите промени во поставките за системски дневник во која било политика, мора повторно да ги распоредите за да стапат на сила промените.

Најдобри практики за конфигурирање на пораки за евиденција на безбедносни настани

| Уред и верзија | Конфигурација Локација |

| Сите | Ако користите syslog или надворешно складирате настани, избегнувајте специјални знаци во имињата на објектите, како што се имињата на политики и правила. Имињата на објектите не треба да содржат специјални знаци, како запирки, кои апликацијата примач може да ги користи како раздвојувачи. |

| Одбрана од закани од огнена моќ | 1. Конфигурирајте ги поставките на платформата FTD (Уреди > Поставки на платформата > Поставки за одбрана од закани > Syslog.)

Видете исто така Поставки на платформата FTD што се применуваат на пораките за системски дневник за безбедносни настани. 2. Во вашата картичка за евиденција за политика за контрола на пристап, одлучете се да ги користите поставките на платформата FTD. 3. (За настани за упад) Конфигурирајте ги политиките за упад да ги користат поставките во картичката за евиденција за политика за контрола на пристап. (Ова е стандардно.)

Не се препорачува отфрлање на која било од овие поставки. За суштински детали, видете Испрати пораки за системски дневник за безбедносни настани од уредите FTD. |

| Сите други уреди | 1. Направете одговор за предупредување.

2. Конфигурирајте ја политиката за контрола на пристап Пријавување за користење на одговорот за предупредување. 3. (За настани за упад) Конфигурирајте ги поставките за системски дневник во политиките за упад. За целосни детали, видете Испрати пораки за системски дневник за безбедносни настани од класични уреди. |

Испратете пораки за Сислог за безбедносни настани од уредите FTD

Оваа постапка ја документира конфигурацијата на најдобрата практика за испраќање пораки за системски дневник за безбедносни настани (врска, врска поврзана со безбедноста, упад, file, и настани од малициозен софтвер) од уредите за заштита од закани од противпожарна моќ.

Забелешка

Многу поставки за системскиот дневник на Firepower Threat Defense не се применливи за безбедносни настани. Конфигурирајте ги само опциите опишани во оваа постапка.

Пред да започнете

- Во FMC, конфигурирајте политики за генерирање безбедносни настани и потврдете дека настаните што очекувате да ги видите се појавуваат во применливите табели под менито Анализа.

- Соберете ја IP адресата, портата и протоколот на серверот syslog (UDP или TCP):

- Осигурете се дека вашите уреди можат да стигнат до серверот/серверите за евиденција.

- Потврдете дека серверот/серверите за евиденција можат да прифаќаат пораки од далечина.

- За важни информации за евиденција на конекција, видете го поглавјето за евиденција на конекција.

Постапка

- Чекор 1 Конфигурирајте ги поставките за системски дневник за вашиот уред за заштита од закани од противпожарна моќ:

- Кликнете Уреди > Поставки на платформата.

- Уредете ја политиката за поставки на платформата поврзани со вашиот уред за заштита од закани од противпожарна моќ.

- Во левиот панел за навигација, кликнете Syslog.

- Кликнете Syslog Servers и кликнете Add за да внесете сервер, протокол, интерфејс и сродни информации. Ако имате прашања во врска со опциите на оваа страница, видете Конфигурирај сервер Syslog.

- Кликнете Syslog Settings и конфигурирајте ги следните поставки:

- Овозможи Timestamp на Syslog пораки

- Навременamp Формат

- Овозможи ID на уред со Syslog

- Кликнете Logging Setup.

- Изберете дали да се испраќаат системски логови во формат EMBLEM или не.

- Зачувајте ги вашите поставки.

- Чекор 2 Конфигурирајте ги општите поставки за евиденција за политиката за контрола на пристап (вклучувајќи file и евиденција на малициозен софтвер):

- Кликнете Политики > Контрола на пристап.

- Уредете ја важечката политика за контрола на пристап.

- Кликнете Најава.

- Изберете FTD 6.3 и понова верзија: користете ги поставките за системски дневник конфигурирани во политиката за поставки на платформата FTD распоредена на уредот.

- (Незадолжително) Изберете јачина на Сислог.

- Ако ќе испратите file и настани од малициозен софтвер, изберете Испрати пораки од Syslog за File и настани со малициозен софтвер.

- Кликнете Зачувај.

- Чекор 3 Овозможете евиденција за настани поврзани со безбедноста за политиката за контрола на пристап:

- Во истата политика за контрола на пристап, кликнете на картичката Безбедносно разузнавање.

- На секоја од следните локации, кликнете Најава (

) и овозможете почеток и крај на врските и серверот Syslog:

) и овозможете почеток и крај на врските и серверот Syslog:

- Покрај политиката за DNS.

- Во полето Block List, за мрежи и за URLs.

- Кликнете Зачувај.

- Чекор 4 Овозможете евиденција на системски дневник за секое правило во политиката за контрола на пристап:

- Во истата политика за контрола на пристап, кликнете на јазичето Правила.

- Кликнете на правило за уредување.

- Кликнете на јазичето Пријавување во правилото.

- Изберете дали да го најавите почетокот или крајот на врските или и двете.

(Најавата за поврзување генерира многу податоци; евиденцијата и на почетокот и на крајот генерира приближно двојно повеќе податоци. Не секоја врска може да се евидентира и на почетокот и на крајот.) - Ако ќе се најавите file настани, изберете Дневник Files.

- Овозможи Syslog Server.

- Потврдете дека правилото е „Користење на стандардната конфигурација на syslog во евиденцијата за контрола на пристап“.

- Кликнете Додај.

- Повторете за секое правило во полисата.

- Чекор 5 Ако испратите настани за упад:

- Одете до политиката за упад поврзана со вашата политика за контрола на пристап.

- Во вашата политика за упад, кликнете Напредни поставки > Предупредување во дневник > Овозможено.

- Доколку е потребно, кликнете на Уреди

- Внесете опции:

Опција Вредност Пријавување домаќин Освен ако не испраќате пораки за системски дневник на настани за упад на различен сервер за системски дневник отколку што ќе испраќате други пораки за системски дневник, оставете го ова празно за да ги користите поставките што ги конфигуриравте погоре. Објект Оваа поставка е применлива само ако наведете домаќин за евиденција на оваа страница. За описи, видете Syslog Alert Facilities.

Сериозност Оваа поставка е применлива само ако наведете домаќин за евиденција на оваа страница. За описи, видете ги Нивоата на сериозност на Syslog.

- Кликнете Назад.

- Кликнете Информации за политиката во левиот панел за навигација.

- Кликнете Обврски промени.

Што да се прави следно

- (Изборно) Конфигурирајте различни поставки за евиденција за поединечни политики и правила. Видете ги применливите редови на табелата во Конфигурациските локации за Syslogs за настани за поврзување и безбедносно разузнавање (Сите уреди).

- Овие поставки ќе бараат одговори на предупредување од системски дневник, кои се конфигурирани како што е опишано во Креирање одговор за предупредување за системски дневник. Тие не ги користат поставките на платформата што ги конфигуриравте во оваа постапка.

- За да го конфигурирате евидентирањето на евиденција на безбедносни настани за класичните уреди, видете Испрати пораки за евиденција на безбедносни настани од класични уреди.

- Ако сте завршиле со промените, распоредете ги промените на управуваните уреди.

Испраќајте пораки за Сислог за безбедносни настани од класични уреди

Пред да започнете

- Конфигурирајте политики за генерирање безбедносни настани.

- Осигурете се дека вашите уреди можат да стигнат до серверот/серверите за евиденција.

- Потврдете дека серверот/серверите за евиденција можат да прифаќаат пораки од далечина.

- За важни информации за евиденција на конекција, видете го поглавјето за евиденција на конекција.

Постапка

- Чекор 1 Конфигурирајте одговор за предупредување за вашите класични уреди: видете Креирање одговор за предупредување Syslog.

- Чекор 2 Конфигурирајте ги поставките за syslog во политиката за контрола на пристап:

- Кликнете Политики > Контрола на пристап.

- Уредете ја важечката политика за контрола на пристап.

- Кликнете Најава.

- Изберете Испрати со користење на специфично предупредување за системски дневник.

- Изберете го Syslog Alert што го креиравте погоре.

- Кликнете Зачувај.

- Чекор 3 Ако испратите file и настани со малициозен софтвер:

- Изберете Испрати пораки од Syslog за File и настани со малициозен софтвер.

- Кликнете Зачувај.

- Чекор 4 Ако испратите настани за упад:

- Одете до политиката за упад поврзана со вашата политика за контрола на пристап.

- Во вашата политика за упад, кликнете Напредни поставки > Предупредување во дневник > Овозможено.

- Доколку е потребно, кликнете на Уреди

- Внесете опции:

Опција Вредност Пријавување домаќин Освен ако не испраќате пораки за системски дневник на настани за упад на различен сервер за системски дневник отколку што ќе испраќате други пораки за системски дневник, оставете го ова празно за да ги користите поставките што ги конфигуриравте погоре. Објект Оваа поставка е применлива само ако наведете домаќин за евиденција на оваа страница. Видете Syslog Alert Facilities.

Сериозност Оваа поставка е применлива само ако наведете домаќин за евиденција на оваа страница. Видете Сислог Нивоа на сериозност.

- Кликнете Назад.

- Кликнете Информации за политиката во левиот панел за навигација.

- Кликнете Обврски промени.

Што да се прави следно

- (Изборно) Конфигурирајте различни поставки за евиденција за индивидуални правила за контрола на пристап. Видете ги применливите редови на табелата во Конфигурациските локации за Syslogs за настани за поврзување и безбедносно разузнавање (Сите уреди). Овие поставки ќе бараат одговори на предупредување од системски дневник, кои се конфигурирани како што е опишано во Креирање одговор за предупредување за системски дневник. Тие не ги користат поставките што ги конфигуриравте погоре.

- За да го конфигурирате евидентирањето на евиденција на безбедносни настани за FTD уредите, видете Испрати пораки за евиденција на безбедносни настани од FTD уреди.

Конфигурациски локации за системски дневници за безбедносни настани

- Конфигурациски локации за Syslogs за поврзување и безбедносни разузнавачки настани (сите уреди)12

- Конфигурациски локации за Syslogs за настани за упад (FTD уреди)

- Конфигурациски локации за Syslogs за настани за упад (уреди што не се FTD)

- Конфигурациски локации за Syslogs за File и Настани со малициозен софтвер

Конфигурациски локации за Syslogs за поврзување и безбедносни разузнавачки настани (сите уреди)

Има многу места за конфигурирање на поставките за евиденција. Користете ја табелата подолу за да се осигурате дека сте ги поставиле опциите што ви се потребни.

важно

- Обрнете внимателно кога ги конфигурирате поставките за системски дневник, особено кога користите наследени стандардни поставки од други конфигурации. Некои опции можеби НЕ се достапни за сите управувани модели на уреди и верзии на софтвер, како што е забележано во табелата подолу.

- За важни информации при конфигурирање на евиденција за поврзување, видете го поглавјето за евиденција на конекција.

| Конфигурација Локација | Опис и Повеќе Информации |

| Уреди > Поставки на платформата, Политика за поставки за одбрана од закани, Сислог | Оваа опција се однесува само на уредите за заштита од закани од противпожарна моќ.

Поставките што ги конфигурирате овде може да се наведат во поставките за евиденција за политика за контрола на пристап, а потоа да се користат или отфрлат во преостанатите политики и правила во оваа табела. Видете ги поставките на платформата FTD што се однесуваат на пораките за евиденција на безбедносни настани и за Syslog и поттемите. |

| Политики > Контрола на пристап, , Сеча | Поставките што ги конфигурирате овде се стандардните поставки за системските логови за сите настани за поврзување и безбедносно разузнавање, освен ако не ги отфрлите стандардните во политиките и правилата за потомци на локациите наведени во останатите редови од оваа табела.

Препорачана поставка за уредите FTD: Користете ги поставките на платформата FTD. За информации, видете ги Поставките на платформата FTD што се однесуваат на пораките за системски дневник за безбедносни настани и за Syslog и поттемите. Потребна поставка за сите други уреди: Користете предупредување за системски дневник. Ако наведете предупредување за системски дневник, видете Креирање одговор за предупредување за системски дневник. За повеќе информации за поставките на табулаторот за евиденција, видете Поставки за евиденција за политики за контрола на пристап. |

| Политики > Контрола на пристап, , Правила, Стандардно дејство ред,

Сеча ( |

Поставки за евиденција за стандардното дејство поврзано со политика за контрола на пристап.

Видете информации за најавување во поглавјето Правила за контрола на пристап и евиденција на врски со стандардно дејство на политиката. |

| Политики > Контрола на пристап, , Правила, , Сеча | Поставки за евиденција за одредено правило во политиката за контрола на пристап.

Видете информации за најавување во поглавјето Правила за контрола на пристап. |

| Политики > Контрола на пристап, , Безбедносна интелигенција,

Сеча ( |

Поставки за евиденција за списоци за блокирање на безбедносно разузнавање. Кликнете на овие копчиња за да конфигурирате:

• Опции за евидентирање на списокот за блокирање на DNS • URL Опции за евиденција на списоци за блокирање • Опции за евидентирање на список со мрежни блокови (за IP адреси на блокираната листа)

Видете Конфигурирај безбедносно разузнавање, вклучувајќи го делот за предуслови и поттеми и врски. |

| Политики > SSL, ,

Стандардно дејство ред, Сеча ( |

Поставки за евиденција за стандардното дејство поврзано со политика на SSL.

Видете Пријавување врски со стандардно дејство на политиката. |

| Политики > SSL, , , Сеча | Поставки за евиденција за правилата на SSL.

Видете ги компонентите на правилата TLS/SSL. |

| Политики > Префилтер, ,

Стандардно дејство ред, Сеча ( |

Поставки за евиденција за стандардното дејство поврзано со политика за предфилтер.

Видете Пријавување врски со стандардно дејство на политиката. |

| Политики > Префилтер, ,

, Сеча |

Поставки за евиденција за секое правило за предфилтер во политиката за предфилтер.

Видете ги компонентите на правилата за тунел и предфилтер |

| Политики > Префилтер, ,

, Сеча |

Поставки за евиденција за секое правило за тунел во политиката за предфилтер.

Видете ги компонентите на правилата за тунел и предфилтер |

| Дополнителни поставки за системски дневник за конфигурации на кластерот FTD: | Поглавјето Кластерирање за одбрана од закана од огнена моќ има повеќекратни референци за syslog; пребарајте го поглавјето за „syslog“. |

Конфигурациски локации за Syslogs за настани за упад (FTD уреди)

Можете да наведете поставки за системски дневник за политики за упад на различни места и, по избор, да ги наследите поставките од политиката за контрола на пристап или од Поставките на платформата FTD или од двете.

| Конфигурација Локација | Опис и Повеќе Информации |

| Уреди > Платформа Поставки, Политика за поставки за одбрана од закани, Сислог | Дестинациите на Syslog што ги конфигурирате овде може да се наведат во картичката Logging на политиката за контрола на пристап, што може да биде стандардно за политика за упад.

Видете ги поставките на платформата FTD што се однесуваат на пораките за евиденција на безбедносни настани и за Syslog и поттемите. |

| Политики > Контрола на пристап, , Сеча | Стандардна поставка за дестинација на syslog за упад

настани, ако политиката за упад не специфицира други домаќини за евиденција. Видете Поставки за евиденција за Политики за контрола на пристап. |

| Политики > Упад, , Напредни поставки, овозможи Сислог предупредување, кликнете Уреди | За да наведете собирачи на системски дневници различни од дестинациите наведени во табулаторот за евиденција на политиката за контрола на пристап и да ги одредите капацитетот и сериозноста, видете Конфигурирање на предупредување за системски дневник за настани за упади.

Доколку сакате да го користите Сериозност or Објект или и двете како што е конфигурирано во политиката за упад, исто така мора конфигурирајте ги хостовите за логирање во политиката. Ако ги користите домаќините за евиденција наведени во политиката за контрола на пристап, сериозноста и можностите наведени во политиката за упад нема да се користат. |

Конфигурациски локации за Syslogs за настани за упад (уреди што не се FTD)

- (Стандардно) Политика за контрола на пристап Поставки за евиденција за Политики за контрола на пристап, АКО наведете предупредување за системски дневник (видете Креирање одговор на предупредување за системски дневник.)

- Или видете Конфигурирање на предупредување за системски дневник за настани за упад.

Стандардно, политиката за упад ги користи поставките во картичката Вклучување на политиката за контрола на пристап. Ако таму не се конфигурирани поставките што се применливи на други уреди освен FTD, системските логови нема да се испраќаат за други уреди освен FTD и нема да се појави предупредување.

Конфигурациски локации за Syslogs за File и Настани со малициозен софтвер

| Конфигурација Локација | Опис и Повеќе Информации |

| Во политиката за контрола на пристап:

Политики > Контрола на пристап, , Сеча |

Ова е главната локација за конфигурирање на системот за испраќање syslogs file и настани со малициозен софтвер.

Ако не ги користите поставките за syslog во поставките на платформата FTD, мора да креирате и одговор за предупредување. Видете Креирање одговор за предупредување во Syslog. |

| Конфигурација Локација | Опис и Повеќе Информации |

| Во поставките на платформата за одбрана од закана од огнена моќ:

Уреди > Платформа Поставки, Политика за поставки за одбрана од закани, Сислог |

Овие поставки се однесуваат само на уредите за заштита од закани од противпожарна моќ што работат со поддржани верзии и само ако го конфигурирате табулаторот Logging во политиката за контрола на пристап да ги користи поставките на платформата FTD.

Видете ги поставките на платформата FTD што се однесуваат на пораките за евиденција на безбедносни настани и за Syslog и поттемите. |

| Во правилото за контрола на пристап:

Политики > Контрола на пристап, , , Сеча |

Ако не ги користите поставките за syslog во поставките на платформата FTD, мора да креирате и одговор за предупредување. Видете Креирање одговор за предупредување во Syslog. |

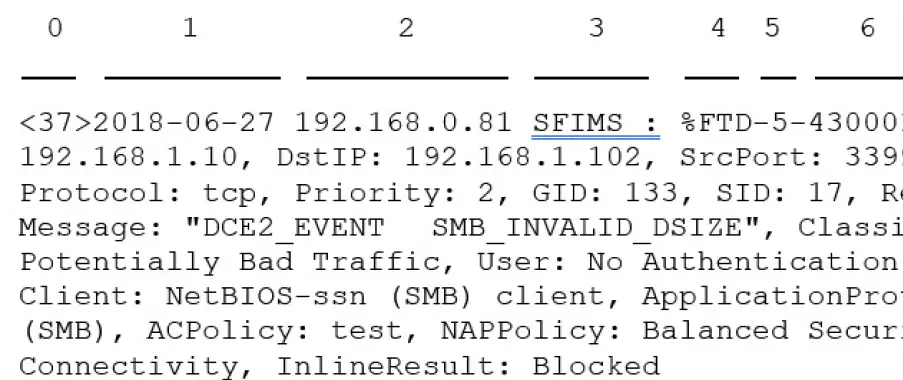

Анатомија на безбедносните настани Сислог пораки

ExampПорака за безбедносен настан од FTD (напад за упад)

Табела 1: Компоненти на пораките за системски дневник на безбедносни настани

| Ставка Број in Sample Порака | Заглавие Елемент | Опис |

| 0 | ПРИ | Вредноста на приоритетот што ги претставува и Обезбедувањето и сериозноста на предупредувањето. Вредноста се појавува во пораките на syslog само кога ќе овозможите најавување во формат EMBLEM користејќи ги поставките на платформата FMC. Ако ти

овозможете евидентирање на настани за упад преку политика за контрола на пристап. За информации за тоа како да го овозможите форматот EMBLEM, видете Овозможи логирање и конфигурирај основни поставки. За информации за PRI, видете RFC5424. |

| 1 | Навременamp | Датум и време кога пораката е испратена од уредот.

• (Syslogs испратени од FTD уреди) За syslogs испратени со помош на поставки во политиката за контрола на пристап и неговите потомци, или ако е наведено да се користи овој формат во поставките на платформата FTD, форматот на датумот е форматот дефиниран во ISO 8601 timestamp формат како што е наведено во RFC 5424 (yyyy-MM-ddTHH:mm:ssZ), каде буквата Z ја означува временската зона UTC. • (Sysslogs испратени од сите други уреди) За syslogs испратени со користење на поставките во политиката за контрола на пристап и неговите потомци, форматот на датумот е форматот дефиниран во ISO 8601 timestamp формат како што е наведено во RFC 5424 (yyyy-MM-ddTHH:mm:ssZ), каде буквата Z ја означува временската зона UTC. • Во спротивно, тоа е месецот, денот и времето во временската зона UTC, иако временската зона не е означена.

За да го конфигурирате времетоamp поставка во Поставките на платформата FTD, видете Конфигурирај ги поставките за системски дневник. |

| 2 | Уред или интерфејс од кој е испратена пораката.

Ова може да биде: • IP адреса на интерфејсот • Име на хост на уредот • Прилагоден идентификатор на уред |

(За системски логови испратени од FTD уреди)

Ако пораката за syslog е испратена со помош на поставките на платформата FTD, ова е вредноста конфигурирана во Поставки на Syslog за Овозможи ID на уред со Syslog опција, доколку е наведено. Во спротивно, овој елемент не е присутен во заглавието. За да ја конфигурирате оваа поставка во поставките на платформата FTD, видете Конфигурирај ги поставките за системски дневник. |

| 3 | Прилагодена вредност | Ако пораката е испратена со помош на одговор за предупредување, ова е Tag вредност конфигурирана во одговорот за предупредување што ја испратил пораката, доколку е конфигуриран. (Видете Креирање одговор за предупредување во Syslog.)

Во спротивно, овој елемент не е присутен во заглавието. |

| 4 | %FTD

%NGIPS |

Тип на уред кој ја испратил пораката.

• %FTD е заштита од закани од огнена моќ • %NGIPS се сите други уреди |

| 5 | Сериозност | Тежината наведена во поставките за системски дневник за политиката што ја активира пораката.

За описи на сериозност, видете Нивоа на сериозност или Нивоа на сериозност на Сислог. |

| 6 | Идентификатор за тип на настан | • 430001: Настан на упад

• 430002: Настанот за поврзување е најавен на почетокот на поврзувањето • 430003: Настанот за поврзување е најавен на крајот на поврзувањето

• 430004: File настан • 430005: File настан за малициозен софтвер |

| — | Објект | Видете Објекти во Пораки за системски дневник за безбедносни настани |

| — | Остаток од пораката | Полиња и вредности одделени со две точки.

Полињата со празни или непознати вредности се испуштени од пораките. За опис на полињата, видете: • Полиња за настани за поврзување и безбедносно разузнавање. • Полиња за настан на упад • File и Полиња за настани со малициозен софтвер

Забелешка Списоците со опис на полиња ги вклучуваат и полињата за системски дневник и полиња видливи во настанот viewer (опции на менито под менито Анализа во Центарот за управување со огнена моќ web интерфејс.) Полињата достапни преку syslog се означени како такви. Некои полиња видливи во настанот viewer не се достапни преку syslog. Исто така, некои полиња за системски дневник не се вклучени во настанот viewer (но може да бидат достапни преку пребарување), а некои полиња се комбинирани или одделени. |

Помош во Пораки за Сислог за безбедносни настани

Вредностите на објектите генерално не се релевантни во пораките за системски дневник за безбедносни настани. Меѓутоа, ако ви треба Објект, користете ја следната табела:

| Уред | Да се вклучи објектот во настани за поврзување | На Вклучи Објект in Настани за упад | Локација во Syslog порака |

| ФТД | Користете ја опцијата EMBLEM во поставките на платформата FTD.

Објектот е секогаш АЛЕРТ за настани за поврзување при испраќање пораки за системски дневник користејќи ги поставките на платформата FTD. |

Користете ја опцијата EMBLEM во поставките на платформата FTD или

конфигурирајте евиденција користејќи ги поставките за системски дневник во политиката за упад. Ако ја користите политиката за упад, мора да го наведете и домаќинот за пријавување во поставките за политиката за упад. |

Објектот не се појавува во заглавието на пораката, но собирачот на syslog може да ја изведе вредноста

врз основа на RFC 5424, дел 6.2.1. |

| Овозможете предупредување за системски дневник и

конфигурирање на објектот и сериозноста на политиката за упад. Видете Конфигурирање на предупредување за системски дневник за настани за упад. |

|||

| Уреди освен FTD | Користете одговор за предупредување. | Користете ја поставката syslog во напредните поставки на политиката за упад или одговорот за предупредување идентификуван во картичката Logging за политика за контрола на пристап. |

За повеќе информации, видете Услуги и сериозности за предупредувања за системски дневник за упади и создавање одговор за предупредување во системски дневник.

Firepower Syslog Типови пораки

Firepower може да испрати повеќе типови на податоци од syslog, како што е опишано во следната табела:

| Тип на податоци од Syslog | Види |

| Ревизорски дневници од FMC | Пренеси логови за ревизија во Syslog и поглавје Ревизија на системот |

| Ревизорски дневници од класични уреди (ASA FirePOWER, NGIPSv) | Пренесувајте логови за ревизија од класични уреди и поглавје Ревизија на системот

CLI команда: syslog |

| Здравјето на уредот и дневниците поврзани со мрежата од уредите FTD | За Syslog и подтеми |

| Дневници за поврзување, безбедносно разузнавање и настани за упад од FTD уреди | За конфигурирање на системот за испраќање податоци за безбедносни настани до Syslog. |

| Дневници за поврзување, безбедносно разузнавање и настани за упад од класичните уреди | За конфигурирање на системот за испраќање податоци за безбедносни настани до Syslog |

| Дневници за file и настани со малициозен софтвер | За конфигурирање на системот за испраќање податоци за безбедносни настани до Syslog |

Ограничувања на Syslog за безбедносни настани

- Ако користите syslog или надворешно складирате настани, избегнувајте специјални знаци во имињата на објектите, како што се имињата на политики и правила. Имињата на објектите не треба да содржат специјални знаци, како запирки, кои апликацијата примач може да ги користи како раздвојувачи.

- Може да потрае до 15 минути за настаните да се појават на вашиот собирач на syslog.

- Податоци за следново file а настаните од малициозен софтвер не се достапни преку syslog:

- Ретроспективни настани

- Настани генерирани од AMP за крајни точки

Стриминг на серверот eStreamer

- Преносувачот на настани (eStreamer) ви овозможува да пренесувате неколку видови на податоци за настани од Центарот за управување со Firepower до клиентска апликација развиена прилагодено. За повеќе информации, видете го Водичот за интеграција на пренос на настани на Firepower System.

- Пред уредот што сакате да го користите како сервер за eStreamer да започне со пренос на настани на eStreamer на надворешен клиент, мора да го конфигурирате серверот eStreamer да испраќа настани до клиентите, да дава информации за клиентот и да генерира збир на акредитиви за автентикација што ќе ги користите при воспоставување комуникација. Можете да ги извршите сите овие задачи од корисничкиот интерфејс на апаратот. Откако ќе се зачуваат вашите поставки, настаните што сте ги избрале ќе бидат препратени до клиентите на eStreamer кога ќе бидат побарани.

- Можете да контролирате кои видови настани може да ги пренесува серверот eStreamer до клиентите што ги бараат.

Табела 2: Видови настани што се пренесуваат преку серверот eStreamer

| Настан Тип | Опис |

| Настани за упад | настани за упад генерирани од управувани уреди |

| Податоци за пакети за настан за упад | пакети поврзани со настани на упад |

| Дополнителни податоци за настан за упад | дополнителни податоци поврзани со настан за упад, како што се изворните IP адреси на клиент кој се поврзува со a web сервер преку HTTP прокси или балансер на оптоварување |

| Настани за откривање | Настани за откривање мрежа |

| Корелација и Дозволи Наведете настани | корелацијата и усогласеноста дозволуваат настани од списокот |

| Предупредувања за знаме на влијание | предупредувања за влијание генерирани од FMC |

| Кориснички настани | кориснички настани |

| Настан Тип | Опис |

| Настани со малициозен софтвер | настани со малициозен софтвер |

| File Настани | file настани |

| Настани за поврзување | информации за сообраќајот на сесиите помеѓу вашите надгледувани хостови и сите други хостови. |

Споредба на Syslog и eStreamer за безбедносен настан

Општо земено, организациите кои во моментов немаат значителни постоечки инвестиции во eStreamer треба да користат syslog наместо eStreamer за надворешно управување со податоците за безбедносните настани.

| Сислог | еСтример |

| Не е потребно прилагодување | Потребно е значително прилагодување и тековно одржување за да се приспособат на промените во секое издание |

| Стандарден | Сопственост |

| Стандардот Syslog не заштитува од губење на податоци, особено кога се користи UDP | Заштита од губење на податоци |

| Испраќа директно од уреди | Испраќа од FMC, додавајќи ги трошоците за обработка |

| Поддршка за file и настани со малициозен софтвер, врска

настани (вклучувајќи настани за безбедносно разузнавање) и настани за упад. |

Поддршка за сите видови настани наведени во Стриминг на серверот eStreamer. |

| Некои податоци за настани може да се испраќаат само од FMC. Видете податоци испратени само преку eStreamer, не преку Syslog. | Вклучува податоци што не може да се испратат преку syslog директно од уредите. Видете податоци испратени само преку eStreamer, не преку Syslog. |

Податоците се испраќаат само преку eStreamer, не преку Syslog

Следниве податоци се достапни само од Firepower Management Center и затоа не можат да се испратат преку syslog од уредите:

- Дневници на пакети

- Настани за дополнителни податоци за навлегување

За опис, видете Стриминг на серверот eStreamer. - Статистика и збирни настани

- Настани за откривање на мрежа

- Активност на корисникот и настани за најавување

- Корелација настани

- За настани со малициозен софтвер:

- ретроспективни пресуди

- ThreatName и Disposition, освен ако информациите за соодветните SHA не се веќе синхронизирани со уредот

- Следниве полиња:

- Полиња Impact и ImpactFlag

За опис, видете Стриминг на серверот eStreamer. - полето IOC_Count

- Полиња Impact и ImpactFlag

- Повеќето необработени ID и UUID.

Исклучоци:- Сислоговите за настани за поврзување го вклучуваат следново: FirewallPolicyUUID, FirewallRuleID, TunnelRuleID, MonitorRuleID, SI_CategoryID, SSL_PolicyUUID и SSL_RuleID

- Сислоговите за настани за упад вклучуваат IntrusionPolicyUUID, GeneratorID и SignatureID

- Проширени метаподатоци, вклучувајќи, но не ограничувајќи се на:

- Корисничките детали обезбедени од LDAP, како што се полно име, оддел, телефонски број итн. Syslog обезбедува само кориснички имиња во настаните.

- Детали за информации засновани на државата, како што се детали за SSL сертификат. Syslog обезбедува основни информации како што е отпечатокот на сертификатот, но нема да обезбеди други детали за сертификатот, како што е CN на сертификатот.

- Детални информации за апликацијата, како што е апликацијата Tags и Категории. Syslog обезбедува само имиња на апликации. Некои пораки со метаподатоци вклучуваат и дополнителни информации за објектите.

- Информации за геолокација

Избор на типови на настани на eStreamer

- Полињата за избор на eStreamer Event Configuration контролираат кои настани може да ги пренесе серверот eStreamer.

- Вашиот клиент сепак мора конкретно да ги бара типовите настани што сакате да ги прима во пораката за барање што ја испраќа до серверот eStreamer. За повеќе информации, видете го Водичот за интеграција на преносите на настани на Firepower System.

- Во мултидомен распоредување, можете да ја конфигурирате конфигурацијата на настанот eStreamer на кое било ниво на домен. Меѓутоа, ако доменот предок има овозможено одреден тип на настан, не можете да го оневозможите тој тип на настан во домените потомци.

- Мора да сте администратор за да ја извршите оваа задача, за FMC.

Постапка

- Чекор 1 Изберете Систем > Интеграција.

- Чекор 2 Кликнете eStreamer.

- Чекор 3 Под Конфигурација на настан на eStreamer, штиклирајте или исчистете ги полињата за избор до типовите настани што сакате eStreamer да ги проследи до клиентите што бараат, опишани во Стриминг на серверот eStreamer.

- Чекор 4 Кликнете Зачувај.

Конфигурирање на eStreamer Client Communications

- Пред eStreamer да може да испраќа eStreamer настани на клиент, мора да го додадете клиентот во peers базата на податоци на серверот eStreamer од страницата eStreamer. Исто така, мора да го копирате сертификатот за автентикација генериран од серверот eStreamer на клиентот. Откако ќе ги завршите овие чекори, не треба да ја рестартирате услугата eStreamer за да му овозможите на клиентот да се поврзе со серверот eStreamer.

- Во мултидомен распоредување, можете да креирате eStreamer клиент во кој било домен. Сертификатот за автентикација му дозволува на клиентот да бара настани само од доменот на сертификатот на клиентот и од сите домени кои потекнуваат. На страницата за конфигурација eStreamer се прикажуваат само клиенти поврзани со тековниот домен, па ако сакате да преземете или отповикате сертификат, префрлете се на доменот каде што е креиран клиентот.

- Мора да сте администратор или корисник на администратор на Discovery за да ја извршите оваа задача, за FMC.

Постапка

- Чекор 1 Изберете Систем > Интеграција.

- Чекор 2 Кликнете eStreamer.

- Чекор 3 Кликнете Креирај клиент.

- Чекор 4 Во полето Hostname, внесете го името на домаќинот или IP адресата на домаќинот што работи со клиентот eStreamer.

Забелешка Ако не сте ја конфигурирале резолуцијата на DNS, користете IP адреса. - Чекор 5 Ако сакате да го шифрирате сертификатот file, внесете лозинка во полето Лозинка.

- Чекор 6 Кликнете Зачувај.

Серверот eStreamer сега му дозволува на домаќинот да пристапи до портата 8302 на серверот eStreamer и создава сертификат за автентикација што ќе го користи за време на автентикацијата на клиент-сервер. - Чекор 7 Кликнете Преземи (

) до името на домаќинот на клиентот за да го преземете сертификатот file.

) до името на домаќинот на клиентот за да го преземете сертификатот file. - Чекор 8 Зачувајте го сертификатот file до соодветниот директориум што го користи вашиот клиент за SSL автентикација.

- Чекор 9 За да го отповикате пристапот за клиент, кликнете Избриши (

) до домаќинот што сакате да го отстраните.

) до домаќинот што сакате да го отстраните.

Забележете дека не треба да ја рестартирате услугата eStreamer; пристапот веднаш се укинува.

Анализа на настани во Splunk

- Можете да ја користите апликацијата Cisco Secure Firewall (fka Firepower) за Splunk (порано позната како Cisco Firepower App за Splunk) како надворешна алатка за прикажување и работа со податоци за настани на Firepower, за лов и истражување закани на вашата мрежа.

- Потребен е eStreamer. Ова е напредна функционалност. Видете Стриминг на серверот eStreamer.

- За повеќе информации, видете https://cisco.com/go/firepower-for-splunk.

Анализа на настани во IBM QRadar

- Можете да ја користите апликацијата Cisco Firepower за IBM QRadar како алтернативен начин за прикажување податоци за настани и да ви помогне да анализирате, барате и истражувате закани за вашата мрежа.

- Потребен е eStreamer. Ова е напредна функционалност. Видете Стриминг на серверот eStreamer.

- За повеќе информации, видете https://www.cisco.com/c/en/us/td/docs/security/firepower/integrations/QRadar/integration-guide-for-the-cisco-firepower-app-for-ibm-qradar.html.

Историја за анализа на податоци за настани со помош на надворешни алатки

| Карактеристика | Верзија | Детали |

| SecureX лента | 7.0 | Лентата SecureX се свртува во SecureX за моментална видливост во пределот на заканите низ вашите безбедносни производи на Cisco.

За да се прикаже лентата SecureX во FMC, видете го Водичот за интеграција Firepower и SecureX на https://cisco.com/go/firepower-securex-documentation. Нови/Изменети екрани: Нова страница: Систем > SecureX |

| Испратете ги сите настани за поврзување во облакот Cisco | 7.0 | Сега можете да ги испраќате сите настани за поврзување во облакот Cisco, наместо само да испраќате настани за поврзување со висок приоритет.

Нови/Изменети екрани: Нова опција на страницата System > Integration > Cloud Services |

| Вкрстено лансирање до view податоци во аналитика на безбедна мрежа | 6.7 | Оваа функција воведува брз начин да креирате повеќе записи за вашиот уред за безбедна мрежна аналитика на страницата Analysis > Contextual Cross-Launch.

Овие записи ви дозволуваат да кликнете со десното копче на релевантен настан за вкрстено стартување на Secure Network Analytics за прикажување на информации поврзани со податочната точка од која сте вкрстено лансирале. Нова ставка од менито: Систем > Логирање > Безбедносна аналитика и евиденција Нова страница за конфигурирање на испраќање настани до безбедна мрежна аналитика. |

| Контекстуално вкрстено лансирање

од дополнителни типови полиња |

6.7 | Сега можете вкрстено да се активирате во надворешна апликација користејќи ги следните дополнителни типови податоци за настани:

• Политика за контрола на пристап • Политика на упади • Протокол за апликација • Клиентска апликација • Web апликација • Корисничко име (вклучувајќи ја областа)

Нови опции од менито: Опциите за стартување со контекстуално вкрстување сега се достапни кога ќе кликнете со десното копче на горенаведените типови податоци за настани во графичките контроли на таблата и табелите за настани на страниците под менито Анализа. Поддржани платформи: Центар за управување со огнена моќ |

| Интеграција со IBM QRadar | 6.0 и подоцна | Корисниците на IBM QRadar можат да користат нова апликација специфична за Firepower за да ги анализираат податоците за нивните настани. Достапната функционалност е под влијание на вашата верзија на Firepower.

Видете Анализа на настани во IBM QRadar. |

| Подобрување на интеграцијата со Cisco SecureX одговор за закана | 6.5 | • Поддршка за регионални облаци:

• Соединетите Американски Држави (Северна Америка) • Европа

• Поддршка за дополнителни типови настани: • File и настани со малициозен софтвер • Настани за поврзување со висок приоритет Ова се настани за поврзување поврзани со следново: • Настани за упад • Настани за безбедносно разузнавање • File и настани со малициозен софтвер

Изменети екрани: вклучени се нови опции Систем > Интеграција > Облак услуги. Поддржани платформи: Сите уреди поддржани во ова издание, или преку директна интеграција или системски дневник. |

| Сислог | 6.5 | Полето AccessControlRuleName сега е достапно во пораките за системски дневник на настани за упад. |

| Интеграција со Cisco Security Packet Analyzer | 6.5 | Поддршката за оваа функција е отстранета. |

| Интеграција со Cisco SecureX одговор за закана | 6.3 (преку syslog, користејќи прокси

колекционер) 6.4 (директно) |

Интегрирајте податоци за настани за упад на Firepower со податоци од други извори за унифициран view на закани на вашата мрежа користејќи моќни алатки за анализа во Cisco SecureX одговор на закани.

Изменети екрани (верзија 6.4): Вклучени се нови опции Систем > Интеграција > Облак услуги. Поддржани платформи: Уреди за одбрана од закани од огнена моќ што работат со верзија 6.3 (преку syslog) или 6.4. |

| Поддршка за Syslog за File и настани со малициозен софтвер | 6.4 | Целосно квалификуван file и податоците за настанот на малициозен софтвер сега може да се испраќаат од управуваните уреди преку syslog. Изменети екрани: Политики > Контрола на пристап > Контрола на пристап > Пријавување.

Поддржани платформи: Сите управувани уреди со верзија 6.4. |

| Интеграција со Splunk | Ги поддржува сите верзии 6.x | Корисниците на Splunk можат да користат нова, посебна апликација Splunk, апликација Cisco Secure Firewall (fka Firepower) за Splunk, за да ги анализираат настаните.

Достапната функционалност е под влијание на вашата верзија на Firepower. Видете Анализа на настани во Splunk. |

| Интеграција со Cisco Security Packet Analyzer | 6.3 | Воведена карактеристика: Веднаш побарајте Cisco Security Packet Analyzer за пакети поврзани со настан, потоа кликнете за да ги испитате резултатите во Cisco Security Packet Analyzer или преземете ги за анализа во друга надворешна алатка.

Нови екрани: Систем > Интеграција > Анализа на анализатор на пакети > Напредно > Прашања за анализатор на пакети Нови опции од менито: Анализатор на пакети за пребарување ставка од менито кога ќе кликнете со десното копче на настан на страниците на Контролната табла и на табелите за настани на страниците под менито Анализа. Поддржани платформи: Центар за управување со огнена моќ |

| Контекстуално вкрстено лансирање | 6.3 | Воведена карактеристика: кликнете со десното копче на настан за да побарате поврзани информации во однапред дефинирани или прилагодени URL-базирани надворешни ресурси.

Нови екрани: Анализа > Напредно > Контекстуално вкрстено лансирање Нови опции од менито: повеќе опции кога ќе кликнете со десното копче на настан на страниците на Контролната табла, па дури и на табелите на страниците под менито Анализа. Поддржани платформи: Центар за управување со огнена моќ |

| Syslog пораки за

настани за поврзување и упад |

6.3 | Можност за испраќање целосно квалификувани настани за поврзување и упад до надворешно складирање и алатки преку syslog, користејќи нови унифицирани и поедноставени конфигурации. Заглавијата на пораките сега се стандардизирани и вклучуваат идентификатори за тип на настан, а пораките се помали бидејќи полињата со непознати и празни вредности се испуштени.

Поддржани платформи: • Сите нови функционалности: FTD уреди со верзија 6.3. • Некои нови функционалности: уреди кои не се FTD кои работат со верзија 6.3. • Помалку нова функционалност: Сите уреди што работат со верзии постари од 6.3. За повеќе информации, видете ги темите под За испраќање пораки во Syslog за безбедносни настани. |

| еСтример | 6.3 | Ја премести содржината на eStreamer од поглавјето Извори на идентитет на домаќинот во ова поглавје и додаде резиме со споредување на eStreamer со syslog. |

Документи / ресурси

|

Анализа на настани на Cisco со помош на надворешни алатки [pdf] Упатство за корисникот Анализа на настани со помош на надворешни алатки, настан, анализа со помош на надворешни алатки, користење на надворешни алатки, надворешни алатки |